Kriptovalutákkal történő kereskedés

Mi az az SHA-256?

Ebben a cikkben megnézzük, mi az az SHA-256, és beszélünk annak gyakorlati alkalmazásairól, előnyeiről más hash-függvényekkel szemben, valamint a kriptográfia jövőjére gyakorolt lehetséges hatásairól.

Mi az az SHA-256?

Mielőtt meghatároznánk, mi az az SHA-256, nézzük meg, mi az a hash-függvény!

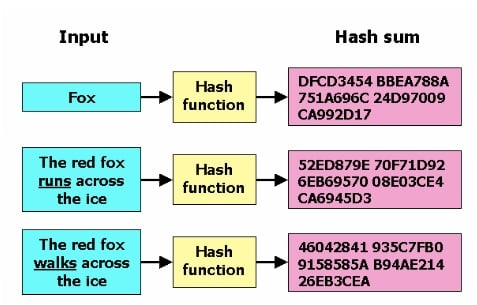

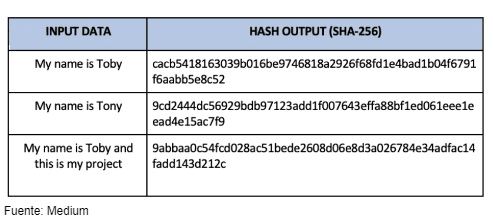

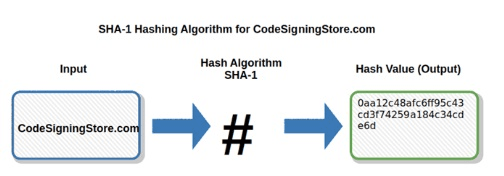

A hash-függvény egy matematikai algoritmus, amely bármilyen tetszőleges adatblokkot egy fix hosszúságú karakterlánccá alakít, amelyet hash-nek neveznek. Az algoritmus biztosítja, hogy függetlenül a bemeneti adatok hosszától, a kimeneti hash értéke mindig ugyanakkora hosszúságú legyen.

Ahogy már sejtheted, az SHA-256 egy hash-függvény. Széles körben használják az általános kriptográfiai biztonság biztosítására; nem is beszélve arról, hogy ez a Bitcoin saját algoritmusa, amely lehetővé teszi a Proof of Work sztenderdizálását.

Az SHA-256 jellemzői

Nézzük, mik az SHA-256 főbb jellemzői:

- Fix hosszúság: Mindig 256 bites hash-t állít elő; a kimenet mindig ilyen hosszúságú lesz.

- Visszafordíthatatlanság: Gyakorlatilag lehetetlen az eredeti bemenetet újraalkotni a generált hash-ből.

- Egyediség: Minden bemenet egyedi hash-t állít elő; rendkívül valószínűtlen, hogy két különböző bemenet ugyanazt a hash-t generálja.

- Ütközésállóság: Természetéből adódóan az SHA-256 igyekszik elkerülni, hogy két különböző bemenet ugyanazt a hash-t állítsa elő.

Az SHA-256 alkalmazási területei

Ahogy már említettük, a hash egy egyedi és fix méretű érték, amely bármilyen hosszúságú adatokból generálódik egy matematikai függvény segítségével. Úgy is felfoghatod, mint az eredeti adatok "ujjlenyomatát".

A SHA-256-tal (és bármilyen hash-függvénnyel) bármilyen apró változás az eredeti vagy bemeneti adatokban mindig teljesen más hash-t eredményez. Ez a tény teszi kulcsfontosságúvá használatát a kriptográfia, a kriptovaluta-tranzakciók ellenőrzése (mint a Bitcoin), a szoftver- és fájlverifikáció, a webbiztonság és az adatkezelés területén.

Nézzük, melyek az SHA-256 főbb alkalmazási területei!

Kriptovaluták

A függvény legismertebb alkalmazási területe a kriptovaluta-bányászathoz és a tranzakciók ellenőrzéséhez köthető, konkrétabban a Bitcoinéhoz. Az SHA-256 a világ első és mai napig legnagyobb kriptovalutája által használt hash-függvény. Biztosítja a tranzakciók ellenőrzésének biztonságát és a Bitcoin blokkláncának integritását.

Vannak más kriptovaluták is, amelyek az SHA-256-ot alkalmazzák, de egyikük sem olyan ismert. A legjelentősebb ilyen talán a Syscoin (SYS), egy projekt, amelynek célja a Bitcoin biztonságát és az Ethereum rugalmasságát egyesíteni.

Adatintegritás

Az SHA-256-ot fájlok és szoftverek integritásának és eredetiségének ellenőrzésére is használják.

A működési elv egyszerű: az eredeti fájl hash-értékének kiszámítása után bármilyen változás ebben a fájlban más hash-t eredményez, ami figyelmeztet az eredeti fájl manipulációjára vagy sérülésére, így kiváló biztonsági garanciát nyújt.

SSL tanúsítványok és webbiztonság

Az SSL tanúsítványok olyan digitális tanúsítványok, amelyek igazolják egy weboldal hitelességét, és lehetővé teszik a titkosított hálózati kapcsolatot az adott weboldallal.

Nézzük, hogyan használható fel ebben az esetben az SHA-256:

- A SHA-256 hash-függvény egy egyedi és fix összegzést hoz létre az SSL tanúsítvány tartalmáról.

- Ezt az összegzést vagy hash-t kriptográfiailag aláírják a tanúsítvány kibocsátójának privát kulcsával.

- Amikor egy webböngésző megkapja ezt a tanúsítványt, a kibocsátó nyilvános kulcsát használhatja az aláírás és a hash ellenőrzésére, így biztosítva a weboldal hitelességét.

- Ezenkívül a SHA-256 lehetővé teszi a biztonságos kommunikációs csatorna létrehozását a felhasználó és a szerver között, biztosítva, hogy a kicserélt információk bizalmasak maradjanak, és védve legyenek harmadik felek esetleges lehallgatási vagy manipulációs kísérleteitől.

Előnyei más hash-algoritmusokkal szemben

A SHA-256 fő előnye a SHA-1-hez és más régebbi algoritmusokhoz képest a nagyobb ütközésállósága, ami lehetővé teszi a bányászok számára, hogy növeljék számítási teljesítményüket, és akár több műveletet összeomlás nélkül automatizáljanak.

Ahogy a számítási kapacitás javul, a régebbi algoritmusok egyre inkább ki vannak téve az ütközési támadásoknak, ami azt jelenti, hogy két különböző bemenet ugyanazt a hash-t eredményezheti (ezt ütközésnek nevezik), így a hash-függvény haszontalanná válik.

Azonban az SHA-256, hosszabb hash-hossza és javított szerkezete miatt (256 bites hash-t produkál, szemben például a SHA-1 160 bites hash-ével), sokkal nagyobb ellenállást kínál az ilyen típusú sebezhetőségekkel szemben.

Az SHA-256 szerepe a kriptográfia jövőjében

A digitális biztonság folyamatosan fejlődik. Bár az adatmérnökök jelenleg is dolgoznak az erősebb hash-módszerek kifejlesztésén, az SHA-256 továbbra is kulcselemként emelkedik ki.

Innováció és jövőbeli fejlesztések a hash-algoritmusok terén

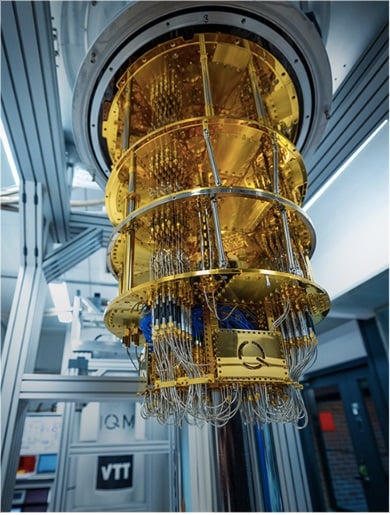

A kriptográfia K+F erőfeszítései olyan kriptográfiai módszerek kifejlesztésére irányulnak, amelyek nemcsak a jelenlegi fenyegetésekkel szemben biztonságosak, hanem ellenállnak a kvantumszámítás lehetséges előrehaladásainak is; ez ugyanis a fő fenyegetés a kriptográfiára.

A kvantumszámítás, a terület szakértői szerint, még évekig (talán évtizedekig) nem lesz elég fejlett ahhoz, hogy teljesen működőképes legyen (és ezzel fenyegetést jelentsen a kriptográfiára). Mindazonáltal a fejlődés sohasem áll meg. A kriptográfia tekintetében a figyelem a kvantumrezisztens hash-funkciók fejlesztésére irányul a jövőbeni adatbiztonság garantálása érdekében, akkorra, amikor a kvantumszámítás már gyakorlati szempontból is valósággá válik.

A digitális biztonság fejlődése

Az SHA-256 alapvető pillér volt a digitális biztonság fejlődésében, meghatározva az integritás és a hitelesítés szabványait.

Szerepe túlmutat a kriptovaluták kriptográfiáján: lefektette a megbízható fájlhitelesítés, webes hitelesítés és adatvédelem alapjait.

Ahogy a digitális biztonság fejlődik, a SHA-256 öröksége kétségtelenül inspirálni fogja és része lesz a még biztonságosabb és adaptívabb módszerek fejlődésének az online információvédelem terén.